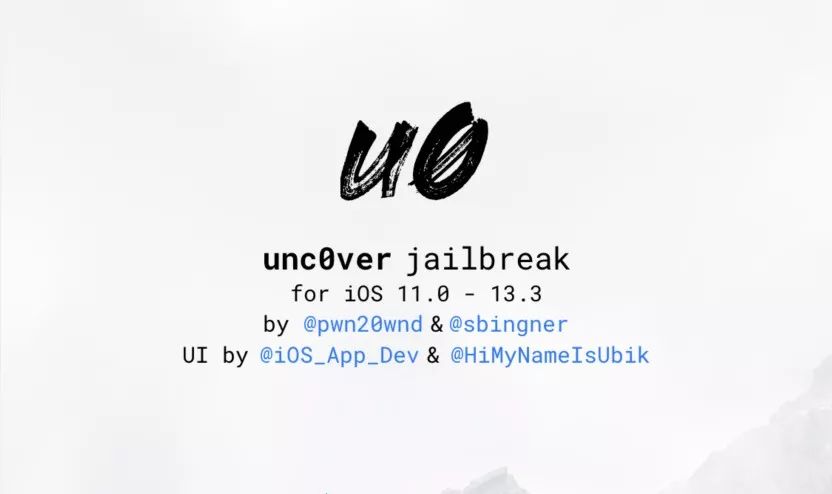

昨天下午布兰登·阿扎德(Brandon Azad)的oob_timestamp利用漏洞的发布意味着Pwn20wnd最终可以开始为Un0ver越狱提供支持。另一方面,周六清晨分享的大量推文表明,这样做可能比最初设想的要多得多。

虽然Pwn20wnd打算按计划更新unc0ver越狱以在A12(X)-A13上支持iOS 13.3,但最大的麻烦似乎是要不可行的工作量来支持iOS 13.0与iOS 1之间的每个固件版本。 13.3在每种设备类型上:

Pwn20wnd指出,增加对每种设备类型和固件的支持可能并不适合他。尽管可能,但是将花费比他所提供的更多的时间和资源。

考虑到不幸的情况,Pwn20wnd 建议每个人都专门更新(或降级)到iOS 13.3,因为它仍由Apple签名,并且是Azad的oob_timestamp利用支持的最后一个公共固件。我们建议相同。

oob_timestamp漏洞最初是为了在iOS 13.3上支持iPhone 11而发布的,Pwn20wnd已经使其能够在更大的姊妹设备iPhone 11 Pro Max上运行。只需多做一点工作,他就应该能够支持iPhone 11 Pro,甚至可能支持具有A12处理器的上一代设备,例如iPhone XS和iPhone XS Max。

Pwn20wnd还表示,该漏洞出奇地稳定,这说明一旦将其掌握在用户手中,越容易越狱。

Pwn20wnd在较早的Tweets中表示,他将优先考虑对A12(X)-A13的支持,因为checkra1n已经支持较旧的设备,但是设备上越狱的便利性不能过高。尽管Apple无法修补checkra1n,但unc0ver不需要计算机,因此每次越狱都各有利弊。

尽管存在明显的挑战,但由于Azad的新漏洞,unc0ver似乎可以很好地首次支持iOS 13。您为使用更新的unc0ver感到兴奋吗?讨论评论!